Ventajas

- Incremento en la producción y difusión de nuevas tecnologías y las posibilidades que tienen las empresas de acceder a conocerlas y utilizarlas.

- Permanencia en contacto con amigos, parientes y colegas alrededor del mundo, a una fracción del costo de una llamada telefónica o correo aéreo. La comunicación es más rápida y puede realizarse en tiempo real.

- Discusión sobre cualquier tema con personas en varios idiomas.

- Exploración en millares de bibliotecas y bases de datos de información globalmente,

- Acceso a millares de documentos, diarios, reservas y programas.

- Servicio de noticias de cualquier tipo, desde noticias deportivas hasta información meteorológica. Su rapidez es impresionante, cada día la información fluye más a través de la red, se puede ver casi recién publicada la noticia.

- Cuenta con información mundial, y cualquier persona en cualquier parte del mundo tiene acceso a lo sucedido en cualquier parte.

- Juegos en vivo y en tiempo real, permite jugar con docenas de personas de inmediato,

- Conectarse a la red toma un sentido de aventura. Se necesita la predisposición para aprender y la capacidad de tomar un hábito profundo cada vez superior en poco tiempo.

- La red cuenta con guías escritas para la gente ordinaria. No hay que salir de casa para informarse gracias a internet.

- La red es muy extensa gracias al wi-fi.

- La flexibilidad de la red ya que se puede conectar casi en cualquier sitio.

- La rapidez de la administración de información de las entidades públicas.

Desventajas

- Ocurren muchos hechos en donde las personas cometen plagio al copiar y pegar textos desde la internet los cuales presentan como si los escribieran ellos mismos y esto hace que hoy en día ni los niños ni los jóvenes piensen o desarrollen su capacidad de pensamiento o lectura.

- Contiene virus que pueden dañar la computadora al ingresar a los datos.

- Descarga de programas inapropiados y paginas no aptas para menores que son ilegales y contienen pornografía.

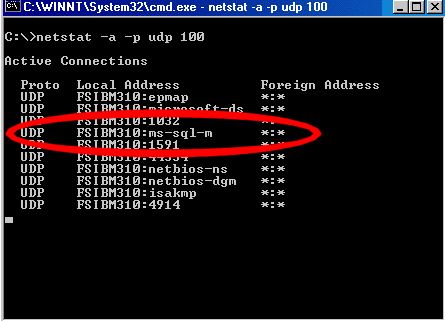

- Los hackers encuentran alguna forma para ingresar a los datos, aunque parezca imposible.

- En ocasiones la conexión es lenta o no se encuentra disponible.

- Existen personas que se dediquen a publicar noticias falsas o erróneas y confundan a la gente.

- Muchas personas presentan más problemas de espalda al estar todo el día sentado.

- La gente tendrá más problemas de vista ocasionados por el ordenador.

- Se pude ir la luz y dejar a medias una investigación o actividad desarrollada en ese momento.

- Puede crear adicción a las personas, al no querer separarse del ordenador, o crear una dependencia a este tipo de aparatos

- Origina mucha obesidad porque las personas no salen gracias a la informática.

- Pueden existir timos en compras por internet por hackers, etc.

En todo caso, estoy convencido de que para tener un buen desempeño en el ámbito de la Informática, los conocimientos de Computación dan ventajas competitivas importantes (pero no cruciales). La apertura e interacción y conocer el lenguaje de otras disciplinas, incluyendo el Derecho, la Economía, el Diseño, la Filosofía y la Sociología, le dan un enorme valor a un "Computólogo", generándole enormes posibilidades como "Informático".

En todo caso, estoy convencido de que para tener un buen desempeño en el ámbito de la Informática, los conocimientos de Computación dan ventajas competitivas importantes (pero no cruciales). La apertura e interacción y conocer el lenguaje de otras disciplinas, incluyendo el Derecho, la Economía, el Diseño, la Filosofía y la Sociología, le dan un enorme valor a un "Computólogo", generándole enormes posibilidades como "Informático".